Diferentemente dos vírus, Cavalos de Troia não se replicam automaticamente para infectar outros arquivos e computadores. Ao invés disso, ele é o “cavalo de madeira” que leva outros softwares maliciosos (malwares) escondidos para disfarçar seu objetivo nefasto.

Cavalos de Troia sobrevivem permanecendo ocultos. Eles podem ficar quietinhos em seu computador, coletando informações ou configurando brechas em sua segurança, ou podem simplesmente tomar o controle da sua máquina e impedir que você a acesse.

O que é um Cavalo do Troia?

Basicamente, Cavalo do Troia é um programa malicioso que finge ser inofensivo para fazer com que as pessoas o baixem.

Eles são famosos por serem um dos primeiros tipos de malwares existentes. Seu nome foi forjado em 1974 pela força aérea dos EUA, que listou todas as formas hipotéticas de se comprometer um computador. Mas isso não ficou no reino das hipóteses por muito tempo.

Apenas um ano depois, o primeiro Cavalo de Troia “verdadeiro” (apesar de alguns questionarem se esse é um exemplo válido) foi descoberto em ação: um programa chamado ANIMAL-PERVADE. Esse bloco de códigos disfarçou-se de um jogo para que usuários de computador o baixassem para depois liberar secretamente um vírus auto-replicante. Um simples jogo de adivinhação com temas animais fez backups de si mesmo em todos os drives que o usuário pudesse acessar, esforçando-se ao máximo para não danificar ou substituir nada no processo. Ele foi inofensivo e fácil de corrigir, mas como ele não revelou o vírus que continha, foi classificado como um Cavalo de Troia.

Os Cavalos de Troia que vieram depois não eram tão inocentes, tornando-se rapidamente uma das formas mais comuns de ataques de malwares. Hoje, isso é especialmente verdade, tendo a “engenharia social” (um tipo de ameaça que envolve a manipulação e mentira em canais sociais) como uma das principais formas de distribuição de malwares de todos os tipos.

O que os Cavalos de Troia fazem?

Como os Cavalos de Troia são muito versáteis e podem passar despercebidos, sua popularidade explodiu até que eles se tornaram o malware preferido de muitos criminosos online.

Algumas das ações mais comuns que os Cavalos de Troia efetuam são:

Criação de backdoors: Cavalos de Troia normalmente fazem mudanças no seu sistema de segurança para que outros malwares ou mesmo um cibercriminoso possam invadi-lo. Geralmente esse é o primeiro passo na criação de uma rede zumbi.

Espionagem: alguns Cavalos de Troia são essencialmente spywares projetados para aguardar até que alguém acesse suas contas online ou insira dados do seu cartão de crédito para, depois, enviar senhas e outros dados ao seu controlador.

Transformação do computador em um zumbi: Algumas vezes, um cibercriminoso não está interessado em você, mas quer apenas usar seu computador como um escravo em uma rede que está sob seu controle.

Transformação do computador em um zumbi: Algumas vezes, um cibercriminoso não está interessado em você, mas quer apenas usar seu computador como um escravo em uma rede que está sob seu controle.

Envio de mensagens SMS pagas: Até smartphones pode se contaminar com Cavalos de Troia. Uma forma comum que criminosos ganharem dinheiro é fazendo com que seu aparelho envie mensagens SMS pagas para números premium.

Como um Cavalo de Troia se parece?

Bem, é só isso: Cavalos de Troia podem se parecer com qualquer coisa, como um jogo de computador baixado de um site estranho ou um arquivo MP3 “gratuito” daquela banda que você secretamente adora. Até mesmo um anúncio publicitário pode tentar instalar alguma coisa no seu computador.

Alguns Cavalos de Troia são especialmente projetados para te enganar e fazer com que você os use. Eles podem usar linguagem dissimulada ou tentar te convencer que são aplicativos legítimos. É por isso que é tão importante ficar de olho em sites suspeitos e nunca baixar nada descuidadamente.

Como posso saber se fui contaminado por um Cavalo de Troia?

Diferentemente de muitos tipos de malwares, que não fingem ser seguros ou amigáveis, pode ser um pouco difícil de identificar um Cavalo de Troia rapidamente.

Confira seus programas instalados

Cavalos de Troia, como já discutimos, geralmente vão criar uma backdoor para baixar outros malwares. Então vale a pena conferir os programas instalados na sua máquina e procurar por qualquer coisa que você não se lembra de ter instalado. Usuários de PC podem fazer isso na área Adicionar ou remover programas. Aqueles que têm Macs podem usar a funcionalidade Finder. Se você encontrar qualquer coisa que não reconheça, isso pode significar que você tem um Cavalo de Troia ou que um programa legítimo instalou um programa adicional pelas suas costas. Seja o que for, é melhor se livrar disso.

Confira seu software de inicialização

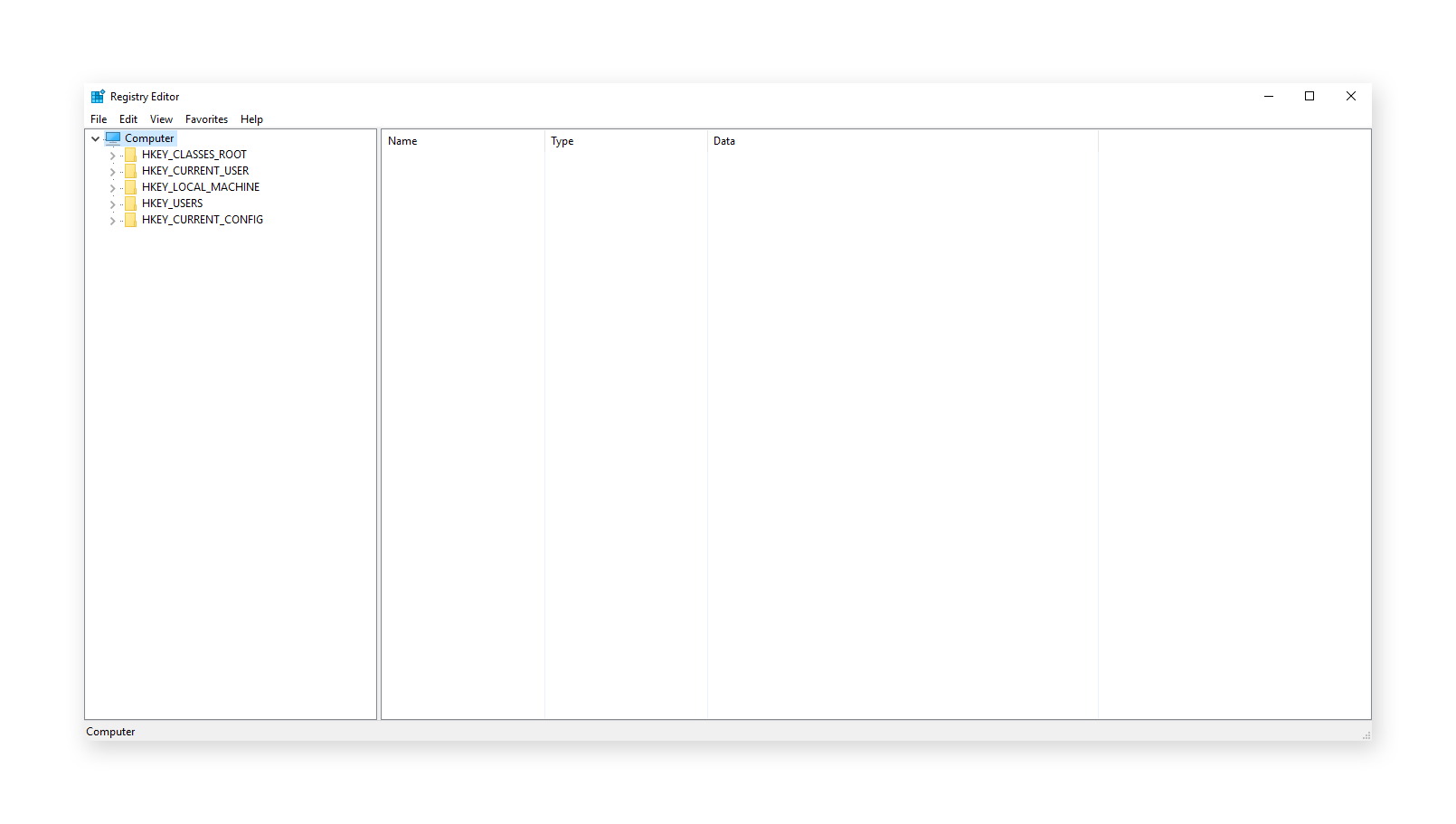

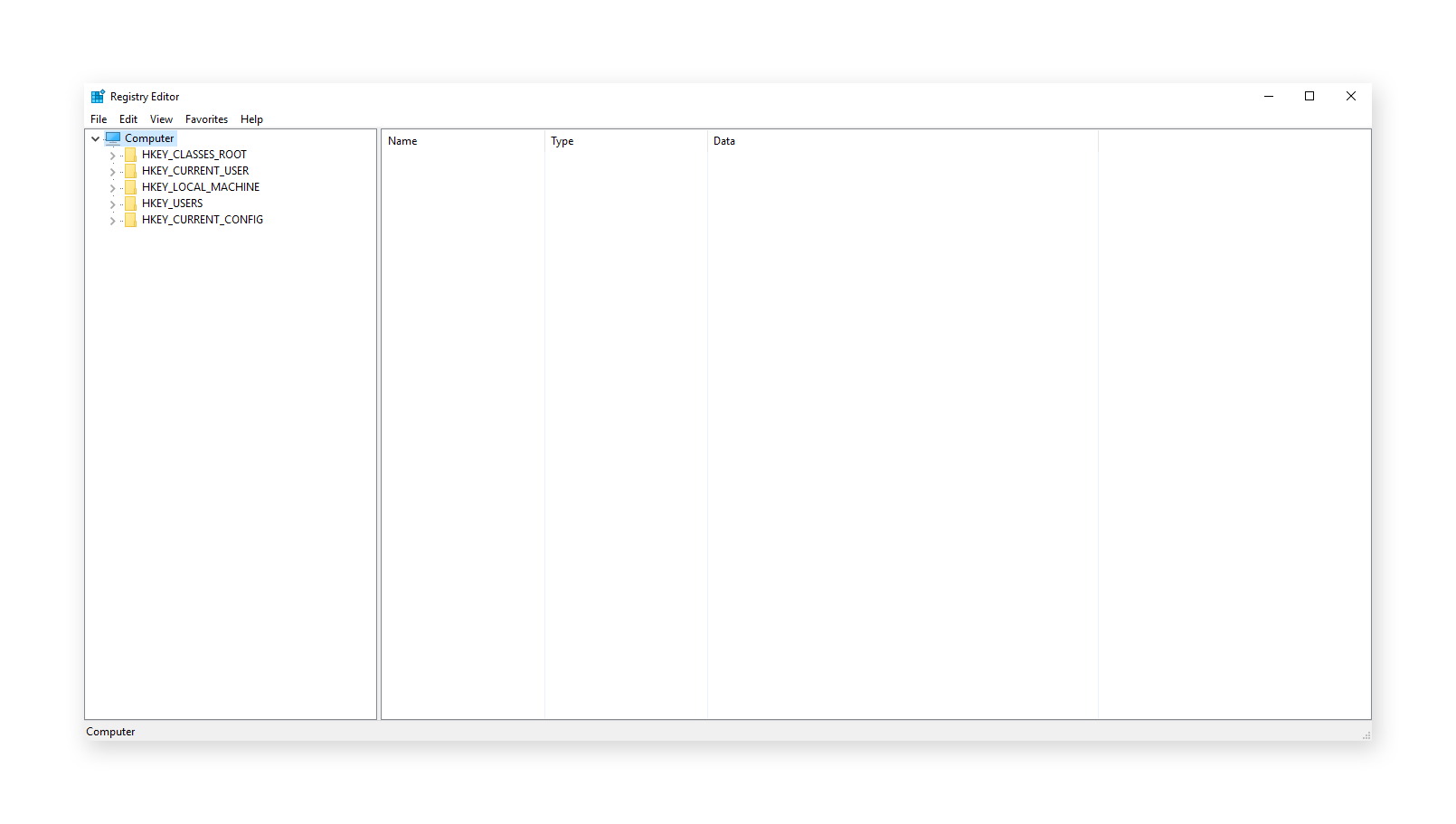

Nem todos os Cavalos de Troia vão aparecer na lista de Adicionar/remover programas. Para um registro mais abrangente no Windows, pressione a tecla Windows juntamente com a tecla R para acionar o menu executar. A partir daí, digite “regedit” e clique em “enter”. Você verá uma tela como essa:

Clique em HKEY_CURRENT_USER, depois expanda a pasta SOFTWARE. Isso irá mostrar todos os softwares que você tem instalado: todos eles. Faça uma busca no Google sobre tudo o que você não identifica. Se houver algo suspeito, apague.

Avalie o desempenho

Hoje em dia, a maioria dos malwares são inteligentes o suficiente para evitar entupir seu desktop com anúncios pop-ups, como faziam antigamente, mas isso não significa que o desempenho do seu PC não será afetado. Na verdade, com o avanço da mineração de criptomoedas, seu computador pode ficar até mais lento caso pegue uma infecção desagradável.

Assim, se você perceber que as coisas estão ficando muito lentas, seja na inicialização ou no uso normal, use o comando Ctrl-Alt-Delete para acionar seu gerenciador de tarefas. Clique na aba Processos (por padrão, ela deve estar aberta) e ver quais programas estão consumindo sua CPU e Memória. Alguns softwares, como jogos de última geração, vão devorar a maior parte da sua potência. Porém, isso não acontece com a maioria dos aplicativos. Assim, se você notar que algum software estranho está devorando o poder de processamento da sua máquina, pesquise no Google e veja se não se trata de um Cavalo de Troia. Se for, remova-o. Se não for, também pode ser uma boa ideia apagá-lo.

Use um antivírus

É um tanto obvio, mas é sempre bom reforçar que a melhor forma de identificar malwares e prevenir contaminações é com um antivírus potente e confiável, como o AVG AntiVirus FREE. Vale a pena observar que Cavalos de Troia são tipicamente melhores do que a maioria de malwares em se esconder, porque eles colocam mais esforço em se disfarçarem e continuarem escondidos. Já os vírus usam sua energia para se espalhar, tornando-os mais visíveis.

Então, se você está preocupado se um Cavalo de Troia teimoso está escondido no seu dispositivo, é melhor executar um escaneamento de tempo de inicialização, que acontece quando um computador está sendo iniciado, não deixando nenhum lugar para que malwares se escondam. Essa é uma operação um pouquinho complicada. Por sorte, o AVG Free Antivirus conta com essa funcionalidade.

Como posso evitar um a contaminação por Cavalo de Troia?

O primeiro passo - e mais obvio - é instalar um antivírus na sua máquina para identificar e bloquear a maioria dos Cavalos de Troia. Mas como o fator humano é o ponto mais fraco na corrente da cibersegurança, você também terá que fazer sua parte se quiser continuar completamente seguro.

Preste atenção nos downloads

A primeira coisa que você precisa fazer é ficar mais cuidadoso com as coisas que baixa da internet e com tentativas de ataques fishing. Malwares são conhecidos por se enfiarem nos marketplaces mais seguros e passar pelos sistemas anti-spams mais exigentes. Como inevitavelmente ele é sempre descoberto, o malware geralmente consegue pegar algumas pessoas com antecipação. Então, para evitar a abertura dos portões e convidar o inimigo para dentro de casa, como aconteceu no mito grego, procure pelos seguintes sinais de alerta:

-

É muito bom para ser verdade?

-

A mensagem tenta parecer pessoal, mas falta uma identidade?

-

Ela veio do nada?

-

Foi enviada por um endereço de e-mail de domínio público (como @yahoo.com, @gmail.com, etc.)?

-

Conta com um elemento de urgência?

-

Há coisas esquisitas ou com erro de ortografia?

-

Os links não contam com HTTPS? Estão escritos de forma errada? Ou contam com caracteres estranhos?

-

O arquivo oferecido conta com uma extensão estranha, como um documento apresentado em arquivo ZIP?

-

Você está baixando um arquivo de outra empresa ou de um site de terceiro?

-

Há avaliações? As avaliações positivas são suspeitas ou se parecem muito umas com as outras?

-

No caso de um aplicativo, ele foi lançado recentemente? Trata-se de um aplicativo que você acredita que irá durar muito tempo, como o app de um banco “lançado” apenas algumas horas atrás?

Se qualquer uma das opções acima for verdadeira, então há uma grande chance de um cibercriminoso estar tentando te pegar. Mas essas não são as únicas formas de você ser infectado por um Cavalo de Troia.

Evite arquivos e mídias pirateadas

Independentemente do que você tenha ouvido, “pirataria” não é a principal forma como hackers distribuem malwares. Mas isso não quer dizer que softwares piratas sejam quase seguros. Toda vez que você baixa um arquivo de um estranho (até mesmo de um amigo) ou de um site de compartilhamento de arquivos, há uma grande chance de que ele seja um malware ou tenha um malware contrabandeado ali.

Como me livro do Cavalo de Troia?

Se você identificou um Cavalo de Troia usando os métodos detalhados neste post, você pode se livrar dele manualmente, eliminando o arquivo ou o aplicativo. Isso não garante que será o fim do malware (ele pode continuar em sua máquina como arquivos remanescentes), mas já é um começo. De fato, muito tipos de programas maliciosos tentarão relutar. Para mais detalhes, leia nosso guia sobre como remover malwares.

Se você não encontrar um Cavalo de Troia, mas ainda suspeitar que está contaminado, a recuperação do seu PC com um backup antigo irá acabar com ele. Se isso falhar, reconfigurar a máquina para as definições de fábrica pode ser uma boa última medida. Mas claro, nada supera um antivírus devido sua velocidade e conveniência. Você pode executar um escaneamento normal ou, caso seja necessário, um escaneamento de tempo de inicialização para descobrir Cavalos de Troia persistentes. Mas certifique-se de usar um antivírus robusto, como o AVG AntiVirus FREE para fazer o trabalho sujo por você.

Transformação do computador em um zumbi:

Transformação do computador em um zumbi: