Mentre i virus si replicano infettando altri file o computer, i trojan fungono da esca, consentendo ad altro software dannoso (il malware) di infiltrarsi, mascherato in modo da celare il proprio intento nefando.

I trojan sopravvivono passando inosservati. Possono restare silenti nel computer, raccogliendo informazioni o creando falle nella sicurezza. In altri casi, assumono il controllo del computer impedendo all'utente di accedervi.

Che cos'è un trojan?

Fondamentalmente, un trojan è un programma dannoso che si presenta sotto le sembianze di un software innocuo per indurre gli utenti a scaricarlo.

I trojan si distinguono per essere tra i primissimi malware mai concepiti. Il loro nome è stato coniato in un rapporto dell'aeronautica militare degli Stati Uniti risalente al 1974, che elencava tutte le ipotetiche modalità con cui un sistema informatico poteva essere compromesso. Modalità ipotetiche che non sono rimaste tali a lungo...

Soltanto un anno dopo, infatti, è stato scoperto il primo "vero" trojan (per quanto ci sia un po' di discussione sul fatto che si possa ritenere effettivamente il primo): un programma chiamato ANIMAL-PERVADE. Questo codice camuffato da gioco induceva gli utenti a eseguire il download, per poi infiltrarsi subdolamente sotto forma di virus auto-replicante. Pur essendo un semplice gioco a quiz sugli animali, riusciva a creare una copia di backup di se stesso su tutte le unità a cui la vittima aveva accesso, facendo attenzione a non danneggiare né a sovrascrivere niente durante il processo. Era innocuo e semplice da arginare, ma non divulgando il virus che conteneva, poteva essere identificato come trojan.

I trojan comparsi successivamente non si sono rivelati così innocenti, ma sono diventati rapidamente uno degli strumenti più diffusi per gli attacchi malware. Ciò risulta particolarmente vero ai giorni nostri, in cui il "social engineering" (un tipo di minaccia che implica la manipolazione e la truffa tramite i canali dei social network) è uno dei metodi di distribuzione principali per i malware di tutti i tipi.

Che cosa fanno i trojan?

Grazie alla loro versatilità e alla capacità di passare inosservati, la popolarità dei trojan è esplosa, rendendoli la forma di malware preferita da molti criminali online.

Ecco alcune delle azioni comuni svolte dai trojan:

Creare backdoor: solitamente i trojan apportano modifiche al sistema di sicurezza, in modo da consentire l'ingresso ad altro malware o persino a un hacker. In genere è il primo passo per la creazione di una botnet.

Spiare: alcuni trojan sono sostanzialmente una forma di spyware, poiché sono progettati per restare in attesa fino a quando l'utente non accede ai propri account online o immette dati e numeri delle carte di credito. Da quel momento iniziano a inviare password e altri dati al loro "padrone".

Spiare: alcuni trojan sono sostanzialmente una forma di spyware, poiché sono progettati per restare in attesa fino a quando l'utente non accede ai propri account online o immette dati e numeri delle carte di credito. Da quel momento iniziano a inviare password e altri dati al loro "padrone".

Trasformare il computer in uno zombi: a volte un hacker non è interessato ai dati e alle informazioni dell'utente, ma vuole solo utilizzarne il computer come strumento al proprio servizio all'interno di una rete di cui ha il controllo.

Trasformare il computer in uno zombi: a volte un hacker non è interessato ai dati e alle informazioni dell'utente, ma vuole solo utilizzarne il computer come strumento al proprio servizio all'interno di una rete di cui ha il controllo.

Inviare costosi messaggi SMS: anche gli smartphone vengono presi di mira dai trojan e un modo comune di fare soldi per i criminali informatici è indurre il telefono del malcapitato a inviare costosi SMS a numeri a pagamento.

Come si presenta un trojan?

Il punto è proprio questo, i trojan possono avere l'aspetto di qualsiasi cosa: il videogioco che hai scaricato da uno strano sito Web, il file MP3 "gratuito" del tuo gruppo preferito, persino un messaggio pubblicitario che cerca di convincerti a installare qualche software nel computer.

Alcuni trojan sono progettati specificatamente per indurti a utilizzarli, impiegando un linguaggio spesso fuorviante oppure cercando di convincerti che si tratti di un'app legittima. Ecco perché è così importante prestare attenzione ai siti Web non sicuri ed essere sempre prudenti quando si esegue un download.

Come capire se si è stati infettati da un trojan?

A differenza di molti altri tipi di malware, che non hanno pretese di apparire sicuri o amichevoli, i trojan possono essere un po' più difficili da identificare a colpo d'occhio.

Controlla i programmi installati

Come già accennato, spesso i trojan aprono una backdoor per il download di altro malware. Pertanto, è consigliabile verificare che tra i programmi installati non ce ne sia qualcuno che non ricordi di avere installato. Gli utenti di PC possono utilizzare Installazione applicazioni, mentre quelli di Mac possono fare ricorso alla funzionalità Finder. Se trovi qualcosa che non riconosci, può voler dire che sei stato infettato da un trojan o che un download legittimo ha installato un altro programma a tua insaputa. In entrambi i casi, faresti meglio a sbarazzartene.

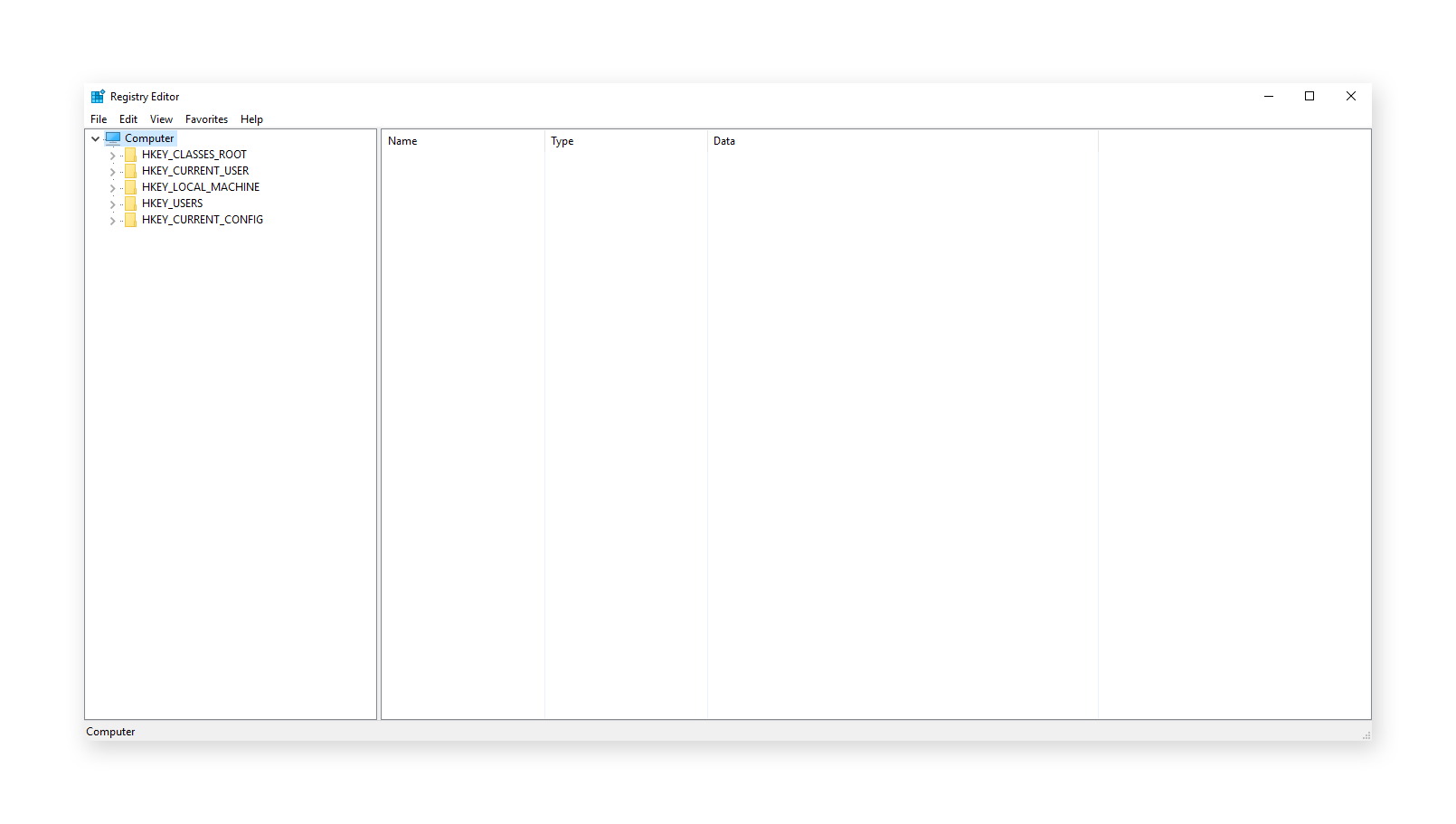

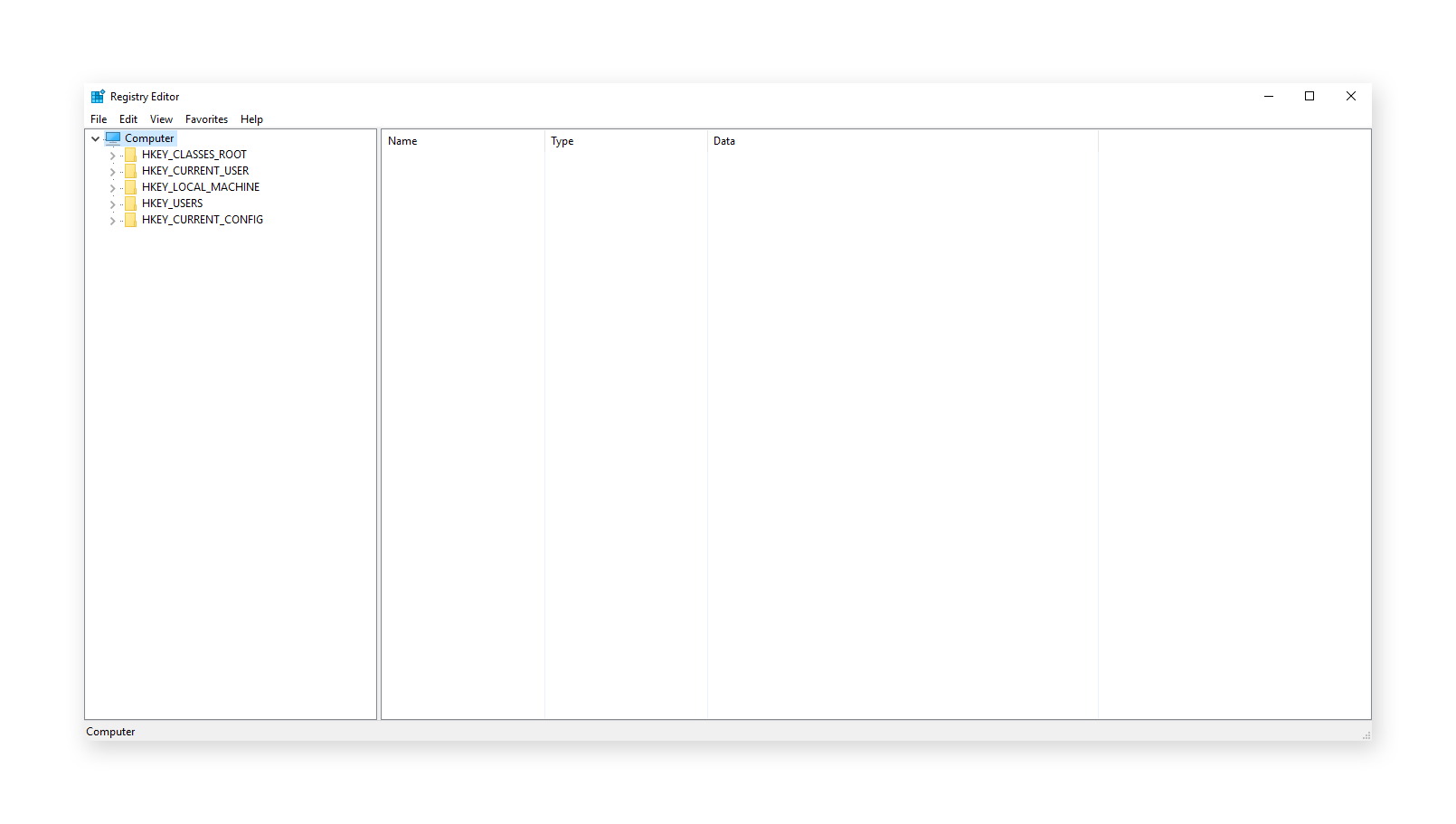

Controlla il software di avvio

Non tutti i trojan compaiono nell'elenco Installazione applicazioni. Per un elenco più completo (in Windows), tieni premuto il tasto Windows e premi R per visualizzare il menu Esegui. Da questo menu, digita "regedit" e premi Invio. Comparirà una schermata come questa:

Fai clic su HKEY_CURRENT_USER, quindi espandi la cartella SOFTWARE. Verranno visualizzati tutti i programmi software installati, ma proprio tutti. Cerca in Google le applicazioni che non riconosci e, se qualcosa ti insospettisce, eliminala.

Valuta le prestazioni

Ormai la maggior parte del malware è abbastanza intelligente da evitare di intasare il desktop con annunci popup com'era abitudine fare nel tempo che fu, ma questo non significa che le prestazioni del tuo computer non ne risentiranno. In realtà, con l'ascesa del cryptomining, il tuo computer è a rischio di prestazioni ancora più rallentate in caso di infezione.

Quindi, se noti rallentamenti nell'esecuzione, all'avvio o semplicemente durante il normale utilizzo, premi CTRL-ALT-CANC per visualizzare Gestione attività. Fai clic sulla scheda Processi (dovrebbe aprirsi per impostazione predefinita) e controlla quali programmi utilizzano la CPU e la memoria del tuo computer. Alcuni software, come i giochi high-end, sono soliti consumare la maggior parte della potenza. Ma il resto delle app non dovrebbe farlo, quindi se noti che qualche strano software sta utilizzando tutte le tue risorse di elaborazione, cercalo su Google e verifica che non sia un trojan. Se lo è, rimuovilo e, se non lo è, probabilmente faresti meglio a eliminarlo comunque.

Procurati un antivirus

Dovrebbe essere abbastanza ovvio a questo punto, ma il modo migliore per identificare il malware, e per prevenire prima di tutto le infezioni, è utilizzare un antivirus potente e affidabile come AVG AntiVirus Free. È importante notare che in genere i trojan sono più abili della maggior parte del malware a passare inosservati perché si impegnano a rimanere occultati e a non farsi notare. In confronto, i virus utilizzano la loro energia per auto-replicarsi, rendendosi più visibili.

Quindi, se temi che un trojan ostinato si celi all'interno del tuo dispositivo, ti consigliamo di eseguire una scansione all'avvio del computer, in modo da stanare il malware. Questa operazione sarà sufficiente e, per tua fortuna, AVG AntiVirus Free include proprio una funzionalità di scansione all'avvio.

Come è possibile evitare di essere infettati da un trojan?

La prima cosa da fare, e anche la più ovvia, è procurarsi un antivirus, che intercetterà e fermerà subito la maggior parte dei trojan. Ma dal momento che l'elemento umano è l'anello più debole nella catena della sicurezza informatica, anche tu devi fare la tua parte se vuoi avere la certezza di essere al sicuro.

Fai attenzione ai download

La prima cosa da fare è stare attento a tutto quello che scarichi online ed essere consapevole dei tentativi di phishing. Il malware è noto per insinuarsi anche nei siti di commercio elettronico più sicuri oltre che per aggirare i controlli anti-spam più rigorosi e, benché venga sempre inevitabilmente intercettato, in genere riesce a fare prima qualche vittima. Quindi, per evitare di spalancare le porte e condannarsi a un tragico destino proprio come i troiani nel mito greco, fai attenzione a questi segnali di avvertimento:

-

È troppo bello per essere vero?

-

Sembra che sia rivolto proprio a te ma non contiene identificatori personali?

-

È apparso dal nulla?

-

Proviene da un indirizzo email di un dominio pubblico (@yahoo.com, @gmail.com, ecc)?

-

Sembra urgente?

-

Ci sono cose strane o errori di ortografia?

-

I collegamenti non sono HTTPS? Sono scritti in modo sbagliato? O contengono caratteri strani?

-

Il file offerto ha un'estensione anomala (ad esempio, un "documento" sotto forma di file ZIP)?

-

Stai scaricando da un sito di terze parti?

-

Ci sono recensioni? Quelle buone sono sospette o sembrano tutte troppo simili?

-

Se si tratta di un'app, è stata rilasciata recentemente? È un'app che hai ragione di credere che sarà disponibile per molto tempo? Ad esempio, si tratta di un'app della tua banca "rilasciata" solo qualche ora fa?

Se hai notato anche uno di questi segnali, ci sono buone possibilità che sia in corso un attacco di phishing contro di te. Ma non è l'unico modo in cui puoi essere infettato da un trojan.

Evita file e contenuti multimediali piratati

Nonostante quello che puoi aver sentito, la "pirateria" non è assolutamente il modo principale con cui gli hacker distribuiscono il malware. Ma questo non vuol dire che il software piratato sia sicuro. Ogni volta che scarichi un file da uno sconosciuto (o anche da un amico) tramite un sito di condivisione di file, ci sono buone probabilità che si tratti di malware o che si sia introdotto di nascosto del malware.

Come sbarazzarsi di un trojan?

Se hai identificato un trojan utilizzando i metodi illustrati in precedenza, puoi liberartene manualmente eliminando il file o l'applicazione. Ciò non garantirà che sia sparito (potrebbe sopravvivere attraverso file residui), ma è un buon inizio. In realtà, molti tipi di programmi dannosi cercheranno di opporre resistenza. Leggi la nostra guida su come rimuovere il malware per maggiori dettagli.

Se non riesci a trovare il trojan ma sospetti comunque di essere infettato, ripristinando una copia di backup precedente del tuo PC riuscirai a sbarazzartene. Se non dovesse funzionare, un ultimo disperato tentativo può essere il ripristino delle impostazioni di fabbrica. Ma naturalmente, niente è meglio di un antivirus in termini di velocità e convenienza. Puoi eseguire una normale scansione o, se necessario, una scansione all'avvio per stanare l'ostinato trojan. Assicurati di avere un antivirus potente come AVG AntiVirus Free che faccia il lavoro sporco al posto tuo.

.png)

.png)

Spiare: alcuni trojan sono sostanzialmente una forma di

Spiare: alcuni trojan sono sostanzialmente una forma di  Trasformare il computer in uno zombi:

Trasformare il computer in uno zombi: