Wie funktioniert die 2FA?

Bei der Zwei-Faktor-Authentifizierung werden zwei Arten von Identitätsnachweis verlangt, um Ihre Identität zu überprüfen und Ihnen Zugriff auf Ihr Konto zu gewähren. Bei der 2FA wird Ihre Identität anhand von drei Faktoren überprüft: etwas, das Sie kennen (wie ein Passwort), etwas, das Sie besitzen (wie ein Schlüssel), oder etwas, das Sie sind (wie ein Fingerabdruck). Durch den zusätzlichen Verifizierungsschritt stärkt die 2FA die Sicherheit Ihrer Konten maßgeblich.

Wenn Sie sich bei einem Ihrer Online-Konten anmelden, brauchen Sie normalerweise nur Ihr Passwort einzugeben – das ist der erste Schritt, mit dem Sie Ihre Identität verifizieren. Bei der 2FA kommt ein zweiter Schritt hinzu, bevor Sie Zugriff erhalten. Dieser zweite Schritt stützt sich auf etwas, das Sie kennen, etwas, das Sie besitzen, oder etwas, das Sie sind. Zusätzlich zur Eingabe Ihres Passworts können Sie bei der 2FA beispielsweise auch einen einmaligen PIN-Code eingeben, der Ihnen per SMS gesendet wird, um sich auszuweisen.

So funktioniert die 2FA im Detail

Bei der 2FA wird eine zweite Information zusätzlich zu Ihrem Passwort angefordert. Da dabei zwei voneinander unabhängige Daten angefordert werden, ist die Wahrscheinlichkeit, dass jemand auf beide zugreifen kann, sehr gering. Die Art der Authentifizierungsdaten hängt vom jeweiligen Online-Dienst ab – Facebook, iCloud, Yahoo oder Google.

Bei Google Mail haben Sie zum Beispiel beim Einrichten der 2FA mehrere Möglichkeiten:

-

Physischer Sicherheitsschlüssel: Diese Option funktioniert nach dem Prinzip Schloss und Schlüssel, wobei Sie beides in der Regel kaufen müssen.

-

Die Google Authenticator-App: Zunächst müssen Sie die App auf Ihrem Smartphone installieren. Dann erhalten Sie jedes Mal, wenn Sie sich bei Ihrem E-Mail-Konto anmelden, eine Benachrichtigung auf dem Handy, die Sie durch Tippen bestätigen müssen, um sich auszuweisen.

-

Verifizierungscode: Bei dieser Option wird Ihnen – in der Regel per SMS – ein einmaliger Zahlencode übermittelt, den Sie zur Verifizierung Ihrer Identität eingeben müssen.

So funktioniert die 2FA, wenn Sie auf Ihr Konto zugreifen möchten: Sie geben Ihren Benutzernamen und Ihr Passwort ein und klicken auf „Senden“. Der Online-Dienst, bei dem Sie sich anmelden möchten, sendet Ihnen dann eine automatische Anfrage für die zweite Information: Sie erhalten eine SMS mit einem Verifizierungscode, eine Google Authenticator-Aufforderung oder müssen sich über eine andere von Ihnen eingerichtete 2FA-Methode ausweisen. Nachdem Sie die zweite Information (den zweiten Authentifizierungsfaktor) verifiziert haben, können Sie auf Ihr Online-Konto zugreifen.

Bei der Zwei-Faktor-Authentifizierung müssen Sie zwei Arten von Identitätsnachweis erbringen, um Ihr Konto zu verifizieren.

Bei der Zwei-Faktor-Authentifizierung müssen Sie zwei Arten von Identitätsnachweis erbringen, um Ihr Konto zu verifizieren.

Ohne die zweite Information können Hacker nicht in Ihr Konto eindringen – selbst wenn sie über Ihr Passwort verfügen.

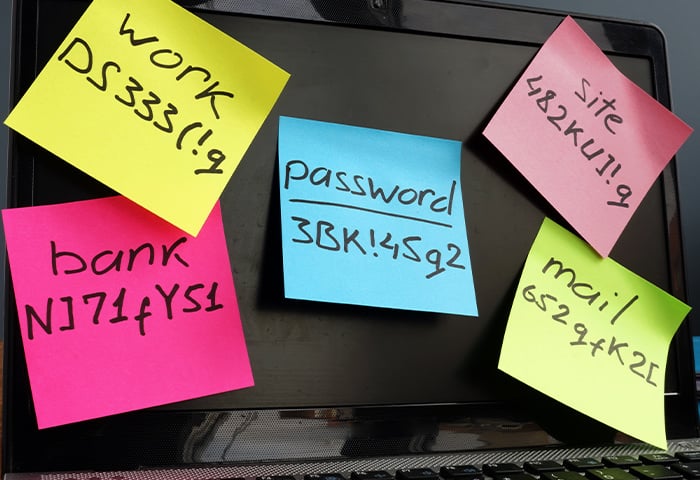

Die Zwei-Faktor-Authentifizierung lässt sich am besten beschreiben als eine Sicherheitsmaßnahme, bei der Sie zum Zugriff auf ein Konto zwei verschiedene Formen von Identitätsnachweis erbringen müssen. Wenn Sie also eine Nachricht mit einem Passcode zur Verifizierung erhalten, obwohl Sie zuvor gar nicht versucht haben sich anzumelden, bleibt Ihre Sicherheit gewahrt, wenn Sie gar nichts tun. Allerdings sollten Sie sofort ein neues, eindeutiges Passwort festlegen. Sinnvoll ist auch ein sicherer Passwort-Manager, damit Sie den Überblick über alle Ihre Passwörter behalten.

Mehr über die 2FA und ihren Beitrag zum Schutz Ihrer digitalen Identität erfahren Sie in der Anleitung von Michael McKinnon, in der er die Zwei-Faktor-Authentifizierung, den Passwortschutz und die Bedeutung dieser Aspekte für Ihre Online-Sicherheit ausführlich erklärt.

Grundlagen: die drei Authentifizierungsfaktoren

Die zusätzliche Authentifizierungsschicht bei der 2FA entspricht in der Regel einem der drei folgenden Faktoren: etwas, das Sie kennen, etwas, das Sie besitzen, oder etwas, das Sie sind. Hier finden Sie Beispiele für diese drei Authentifizierungskategorien:

-

Etwas, das Sie kennen: Das kann ein PIN-Code, die Antworten auf Sicherheitsfragen oder natürlich Ihr Passwort sein.

-

Etwas, das Sie besitzen: Dies bezieht sich in der Regel auf ein physisches Objekt, z. B. eine Kreditkarte, ein Sicherheits-Token (ein kleines Hardware-Gerät) oder ein Ausweisdokument. Damit kann aber auch Ihr Smartphone gemeint sein, dessen Besitz Sie durch Eingabe eines SMS-Codes oder mit einer speziellen App wie Google Authenticator bestätigen können.

-

Etwas, das Sie sind: Dies bezieht sich auf biometrische Daten. Dabei handelt es sich in der Regel um einen Fingerabdruck oder einen Gesichtsscan – wie bei der Touch ID oder Face ID von Apple.

Jedes Mal, wenn Sie an einem Automaten Geld abheben, durchlaufen Sie einen 2FA-Prozess. Sie benötigen dazu etwas, das Sie besitzen (Ihre EC-Karte), und etwas, das Sie kennen (Ihre PIN). Aber wenn Sie sich mit Ihrem Benutzernamen und Passwort bei einem Online-Konto anmelden, erfüllen diese beiden Informationen nicht die Kriterien für die 2FA, denn beides sind Faktoren, die Sie kennen. Zum Glück können Sie sich bei den meisten E-Mail-Konten durch einen zusätzlichen Faktor ausweisen, z. B. den Nachweis, das Sie Ihr Smartphone bei sich haben.

Ihr Fingerabdruck ist eines Ihrer stärksten Identifikationsmerkmale. Der Fingerabdruck eines jeden Menschen ist einzigartig und ändert sich nie. Doch tatsächlich gibt es stichfeste Argumente, die gegen Fingerabdruck-Entsperrung sprechen. Das mag kontraintuitiv klingen, doch Sperren dieser Art können Ihre Sicherheit sogar gefährden.

Aber wie wir sehen werden, kommt die 2FA in der Regel ohne Fingerabdrücke aus.

Arten der Zwei-Faktor-Authentifizierung (2FA)

Konten mit aktivierter 2FA sind wesentlich weniger gefährdet als solche ohne, und es ist einfach, die Methode einzurichten und Gebrauch davon zu machen. Hier sind einige Arten der Zwei-Faktor-Authentifizierung, die im Internet zum Einsatz kommen:

Zwei-Faktor-Authentifizierung (2FA) über Hardware-Token

Ein Hardware-Token ist ein kleines Gerät, das mit Ihrer Website oder Ihrem Netzwerk synchronisiert wird. Es generiert randomisierte Zahlenfolgen. Wenn Sie sich anmelden möchten, werden Sie auf der Website bzw. im Netzwerk nach der Zahlenfolge gefragt, die das Token gerade generiert hat. Nur mit diesem Code können Sie sich anmelden.

Das ist nicht ideal, denn diese kleinen Token können gehackt werden, und da sie für die meisten Menschen nicht so unabdingbar sind wie ihr iPhone oder Android-Smartphone, können sie leichter verloren gehen.

2FA per SMS (Textnachricht) und Sprachnachricht

Smartphone-2FA ist eine der gängigsten Formen der Zwei-Faktor-Authentifizierung, da fast jeder sein Handy immer bei sich hat. Über die Website wird per SMS oder Sprachanruf ein Code an das Mobiltelefon gesendet, den Sie bei der Anmeldung eingeben müssen. Wenn Sie Ihr Konto mit einem sicheren Passwort schützen und für Ihr Smartphone ein gänzlich anderes Passwort verwenden, sind die Chancen gering, dass beide einem Hacker in die Hände fallen.

Allerdings wird die 2FA per SMS immer unsicherer. Mit einer Technik, die als SIM-Swapping bekannt ist, können Hacker Ihre Telefonnummer übernehmen. Diese Technik ist zwar noch nicht besonders stark verbreitet, aber Unternehmen haben darauf reagiert, indem sie ihren Schwerpunkt auf andere Bereiche verlagert haben. Aus diesem Grund sind sichere Messaging-Apps auf dem Vormarsch.

Software-Token für 2FA

Der Vorteil der SMS-basierten 2FA bestand einmal darin, dass Hacker nicht in den Besitz Ihres Smartphones und Ihres Passworts kommen konnten. Seitdem SMS abgefangen werden können, ist dieser Vorteil nicht mehr gegeben.

Hier kommen Software-Token für 2FA ins Spiel. Sie sind mit dem Gerät verknüpft, nicht mit der Telefonnummer. Wenn Sie also die Software auf Ihrem Smartphone oder Laptop installieren, können sich nur Personen mit Zugriff auf das Gerät darüber anmelden.

2FA per Push-Benachrichtigung

Push-Benachrichtigungen sind sogar noch sicherer als SMS oder Software-Token. Eine Push-Benachrichtigung wird direkt an Ihr Smartphone gesendet. Anders als eine SMS kann sie also nicht abgefangen werden oder durch Remote-Zugriff auf Ihr Gerät in Erfahrung gebracht werden. Diese Methode eignet sich hervorragend zur Vermeidung von Man-in-the-Middle-Angriffen – eine der vielen Möglichkeiten, E-Mail-Konten durch Hacking zu knacken.

Andere Formen der Zwei-Faktor-Authentifizierung

Biometrische 2FA ist auf dem Vormarsch. Dabei können Sie sich per Fingerabdruck, Gesichtserkennung oder Augenscan Zugriff auf Ihre Geräte verschaffen. Perfekt ist das nicht. Deshalb arbeiten Entwickler mit Hochdruck an Technologien, mit denen es möglich ist, Sprachprofile, Tippgeschwindigkeit und sogar Umgebungsgeräusche zu erkennen.

Beispiele für die Zwei-Faktor-Authentifizierung

Apple setzt bei seinen Geräten in großem Umfang auf die Zwei-Faktor-Authentifizierung. Dabei macht sich das Unternehmen die robuste Sicherheit der iCloud zunutze, über die die verschiedenen iOS-Geräte des Benutzers vernetzt sind. Wenn Sie sich bei einem Gerät anmelden, wird ein 2FA-Code an ein anderes Ihrer Apple-Geräte – z. B. Ihr iPad – gesendet.

Viele Unternehmen haben interne 2FA-Lösungen entwickelt, um die Aktivitäten ihrer Mitarbeiter so gut wie möglich zu verbergen. Ein Hardware-Token ist eine sichere Authentifizierungsmethode für Verantwortliche in wichtigen Funktionen.

Warum sollte ich die Zwei-Faktor-Authentifizierung nutzen?

Sie sollten von der 2FA Gebrauch machen, weil sie auch dann zuverlässigen Schutz bietet, wenn selbst die stärksten Passwörter versagen. Auch bei einem starken Passwort besteht immer die Gefahr, dass es geleakt wird. Aber selbst wenn jemand Ihr Passwort kennt, kann er nicht auf Ihr Konto zugreifen, wenn Sie die 2FA eingerichtet haben.

Früher boten Passwörter effektiven Schutz, aber Hacker haben inzwischen eine Vielzahl innovativer Wege gefunden, sie zu kompromittieren. Hier finden Sie einige Beispiele, wie gewiefte Hacker Ihr Passwort knacken können:

-

Datenlecks: Wenn ein Datenleck bei einem großen Unternehmen auftritt, können die Benutzernamen und Passwörter (und andere sensible Daten) von Millionen von Menschen im Darknet zum Verkauf angeboten werden. Cyberkriminelle können Listen mit diesen Benutzernamen und Passwörtern kaufen und sie dann im gesamten Web ausprobieren, um zu sehen, auf welche Konten sie zugreifen können. Das ist einer der Gründe, warum Sie niemals dasselbe Passwort für mehrere Konten verwenden sollten.

-

Spyware: Diese heimtückische Malware kann Sie ausspionieren und Ihre gesamten Aktivitäten aufzeichnen. Keylogging-Software zeichnet unbemerkt alles auf, was Sie eingeben – einschließlich Ihrer Benutzernamen und Passwörter – und sendet diese Daten an die Hacker zurück, die die Malware auf Ihrem Gerät installiert haben.

-

Phishing: Phishing ist eine Betrugsmethode aus dem Bereich des Social Engineering, bei der Cyberkriminelle sich als geschäftlicher oder vertrauenswürdiger Kontakt ausgeben, um Sie dazu zu bringen, persönliche Informationen preiszugeben. Das kann z. B. eine gefälschte E-Mail sein, in der Sie aufgefordert werden, Ihren Benutzernamen und Ihr Passwort für einen Online-Dienst zu bestätigen – aber wenn Sie die Daten eingeben, werden sie direkt an den Betrüger gesendet.

-

Soziale Medien: Ohne 2FA besteht die Gefahr, dass Ihr Instagram-Konto gehackt wird – auch wenn das eher lästig als riskant erscheinen mag. Haben Sie Ihrer Mutter dieses Jahr zum Geburtstag gratuliert? Ein neues Hündchen adoptiert? Ein Haus gekauft? Hacker können öffentliche Beiträge einsehen und Informationen sammeln, die sie gegen Sie verwenden können, unabhängig davon, ob diese Informationen mit Ihren Passwörtern in Verbindung stehen oder nicht. Prüfen Sie Ihr Facebook-Konto auf Sicherheitslücken und achten Sie auf Anzeichen dafür, dass Ihr Smartphone gehackt wurde.

Deshalb ist die 2FA so wichtig. Sollte Ihr Passwort Hackern in die Hände fallen, ist Ihr Konto trotzdem sicher, solange Sie von dieser Authentifizierungsmethode Gebrauch machen. Der zusätzliche Verifizierungsschritt macht die 2FA zu einer leistungsstarken Sicherheitsmaßnahme.

So richten Sie die Zwei-Faktor-Authentifizierung ein

Bevor Sie die Zwei-Faktor-Authentifizierung einrichten, müssen Sie zunächst prüfen, ob der jeweilige Online-Dienst – Ihre E-Mail-, Bank- oder Social-Media-App – sie überhaupt anbietet. Unter diesem Link finden Sie eine detaillierte Anleitung zum Einrichten der 2FA in Ihrem Gmail-Konto.

Als Beispiel zeigen wir hier die Einrichtung der 2FA für Ihr Facebook-Konto.

-

Gehen Sie zu Facebook und melden Sie sich bei Ihrem Konto an. Klicken Sie auf Ihr Profilbild in der oberen rechten Ecke und wählen Sie Einstellungen und Privatsphäre > Einstellungen.

-

Wählen Sie im linken Bereich Sicherheit und Login und suchen Sie nach Zweistufige Authentifizierung verwenden. Klicken Sie auf Bearbeiten.

-

Facebook bietet Ihnen mehrere Möglichkeiten für die 2FA, darunter eine Authentifizierungs-App, SMS und einen Sicherheitsschlüssel. Treffen Sie Ihre Wahl.

-

Wenn Sie Google Authenticator verwenden möchten und die App noch nicht haben, laden Sie sie von Google Play bzw. im Apple App Store herunter.

-

Öffnen Sie Google Authenticator auf Ihrem Smartphone und scannen Sie den QR-Code auf dem Bildschirm.

-

Auf dem Smartphone wird angezeigt und bestätigt, dass Sie die 2FA für Ihr Facebook-Konto aktivieren möchten. Klicken Sie auf Ihrem Computerbildschirm auf Weiter.

-

Facebook fordert Sie auf, einen Code von Google Authenticator einzugeben. Dieser Code ändert sich alle paar Sekunden, sodass nur Sie ihn kennen können. Geben Sie die sechsstellige Nummer ein und klicken Sie auf Weiter.

-

Facebook bestätigt, dass die 2FA jetzt aktiviert ist.

Sicherheitstipp: Sie sollten die 2FA für möglichst alle Konten aktivieren – insbesondere für das Online-Banking und andere sensible Konten.

So deaktivieren Sie die Zwei-Faktor-Authentifizierung

Bei den meisten Konten können Sie die Zwei-Faktor-Authentifizierung auf die gleiche Weise deaktivieren, wie Sie sie aktiviert haben – in der Regel über die Einstellungen für Kontosicherheit und Privatsphäre. Auf Facebook geht das unter Sicherheit und Login > Zweistufige Authentifizierung verwenden > Deaktivieren. Sie müssen Ihr Passwort eingeben und bestätigen.

Dies kann z. B. erforderlich sein, wenn Sie eine neue Telefonnummer haben oder wenn die Verwaltung im Moment zu umständlich ist. Stellen Sie einfach sicher, dass Sie die Methode wieder aktivieren, sobald Sie können.

Ist die Zwei-Faktor-Authentifizierung sicher?

Die 2FA kann zwar die Sicherheit Ihrer Online-Konten erheblich erhöhen, doch sie hat auch einige Schwachstellen. Zum einen verlangen viele Dienste beim Zurücksetzen des Passworts keine 2FA. Aber der Durchschnittsnutzer ist mit 2FA wesentlich besser geschützt als mit einem Passwort allein.

In der Geschichte von RSA Security findet man eine weitere Schwachstelle dieser Sicherheitsmethode. Das gesamte Geschäftsmodell von RSA Security beruhte auf der Bereitstellung 2FA-basierter Sicherheit für Kunden wie das Pentagon – bis das Unternehmen eines Tages gehackt wurde. Alle Token wurden geleakt, sodass die höchsten Sicherheitsbehörden der USA ein leichtes Ziel für Angriffe waren.

Das ist ein extremes Beispiel. Für Otto Normalverbraucher ist die 2FA sicher. Die meisten Hacker haben es nicht auf bestimmte Personen abgesehen, sondern nehmen Benutzer ins Visier, die ein lukratives oder leichtes Ziel abgeben. Und wenn sich ein Konto nicht leicht hacken lässt, ziehen sie weiter zum nächsten. Daher reicht die 2FA völlig aus, wenn Sie außerdem ein starkes Passwort und eine gute Sicherheitssoftware verwenden.

Wenn sich Hacker Zugang zu Ihren persönlichen Daten – wie Passwörter, Sozialversicherungsnummer oder Bankdaten – verschafft haben, bieten sie diese oft im Darknet zum Verkauf an. Wenn Sie das Internet bisher ohne die 2FA genutzt haben, ist es ratsam, einenDarknet-Scan durchzuführen, um zu prüfen, ob Ihre Daten ins Darknet durchgesickert sind.

Aber die ständige Überwachung des Darknets auf geleakte Daten von Ihnen ist eine Sisyphos-Aufgabe. Zum Glück können Sie sich mit einem Service wie AVG BreachGuard automatisch informieren lassen, wenn Ihre privaten Informationen online offengelegt wurden. Mit AVG BreachGuard profitieren Sie von einer Rund-um-die-Uhr-Überwachung des Internets, Benachrichtigungen über Datenlecks und Tipps und Ratschlägen, wie Sie Ihre Privatsphäre schützen und Ihre Sicherheit erhöhen können.

Holen Sie es sich für

Mac

Holen Sie es sich für

Mac

Definition der Zwei-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung ist eine Form der Multi-Faktor-Authentifizierung (MFA). Bei der MFA werden zwei (oder mehr) Authentifizierungsfaktoren abgerufen. 2FA ist also eine Unterkategorie der MFA. MFA mit mehr als zwei Authentifizierungsfaktoren kommt in der Regel in Hochsicherheitsgebäuden zum Einsatz, z. B. in Regierungseinrichtungen oder anderen Institutionen, in denen streng geheime Informationen aufbewahrt werden.

Für den Zugang zu diesen streng bewachten Gebäuden kann ein PIN-Code (etwas, das Sie kennen), ein Identitätsnachweis (etwas, das Sie besitzen) und ein Fingerabdruck- oder Retina-Scan (etwas, das Sie sind) erforderlich sein.

Technologieunternehmen, Banken oder andere Unternehmen mit sehr hohen Sicherheitsanforderungen verlangen möglicherweise ebenfalls eine dreistufige Authentifizierung für den Zugriff auf Online-Konten. Aber für die meisten Benutzer ist die 2FA für die Absicherung ihrer privaten Konten ausreichend.

Wurden Ihre Anmeldedaten bereits gehackt?

Die Aktivierung der 2FA für alle Online-Konten wird Ihnen helfen, Ihre Online-Sicherheit erheblich zu verbessern. Aber was ist in all den Jahren passiert, in denen Sie Ihre privaten Konten ohne die 2FA genutzt haben? Vielleicht wurden Ihre Passwörter bereits gehackt, ohne dass Sie davon wissen. AVG BreachGuard unterstützt Sie mit einer Rund-um-die-Uhr-Überwachung des Internets auf Datenlecks. Sollten Ihre persönlichen Daten jemals geleakt werden, erhalten Sie von AVG unmittelbar Benachrichtigungen und Tipps für geeignete Maßnahmen.

Und Sie erhalten noch eine Sicherheitsprüfung, bei der Ihre aktuellen Sicherheitsprotokolle bewertet werden und Ihnen Vorschläge zur Verbesserung Ihrer Passwörter und zur Optimierung Ihrer Sicherheitseinstellungen gemacht werden. Im Kampf gegen Hacker ist AVG BreachGuard die richtige Waffe zur Abwehr. Stärken Sie noch heute den Schutz Ihrer persönlichen Daten.

Holen Sie es sich für

Mac

Holen Sie es sich für

Mac

Bei der Zwei-Faktor-Authentifizierung müssen Sie zwei Arten von Identitätsnachweis erbringen, um Ihr Konto zu verifizieren.

Bei der Zwei-Faktor-Authentifizierung müssen Sie zwei Arten von Identitätsnachweis erbringen, um Ihr Konto zu verifizieren.

/How-to-choose-the-best-password-manager-Thumb.jpg)